La seguridad es un tema recurrente que está en boca de todo el mundo. Y la razón es que estamos en un punto en el que la aproximación tradicional de seguridad está fracasando. De hecho, no hay más que ver las noticias para darse cuenta de que los datos de decenas de empresas están siendo comprometidos todos los días.

En este sentido, podemos decir que se ha producido la tormenta perfecta. Por un lado, y visto desde el punto de vista de los atacantes, se han juntado varias tecnologías que han hecho que ser malo sea muy sencillo. Por otro lado, la existencia de TOR y otras redes anónimas, que han permitido evitar la censura en determinados países.

Todo esto pone de manifiesto que tenemos un problema serio entre manos, ya que al mes centenares de empresas están siendo atacadas. Esto supone un volumen brutal que, además, se está multiplicando cada año.

Olas de disrupción digital

Lamentablemente, a las organizaciones les está costando adaptarse al nuevo paradigma. Tradicionalmente la seguridad consistía en “lo que está dentro de mi red es bueno y lo que está fuera es malo” o en la “seguridad física”.

Pero ¿qué está pasando en la actualidad? Podemos observar cuatro tendencias clave que tienen que ver con estas olas de disrupción digital:

- Nube. Los datos ya no están guardados dentro de la red. Esto significa que el dentro y fuera a nivel de red no significa nada.

- Movilidad. Ni los datos ni desde donde accedemos a la información están dentro de la red.

- Quién accede a la información. Hoy en día es habitual que los empleados pasen mucho tiempo hablando con personas que no forman parte de la empresa y comparten con ellos todo tipo de información.

- Inteligencia artificial. Es más una solución que un reto, pero los atacantes también la están utilizando.

Fases de un ataque a la seguridad

1. Fase de reconocimiento

El atacante investiga a quién quiere atacar. Lo hace, en el caso de los individuos, a través de sus redes sociales y con la intención, por ejemplo, de conseguir su correo o su número de teléfono. Pero también en el caso de las organizaciones donde buscan a sus trabajadores, por ejemplo, en LinkedIn o en los pliegos del BOE.

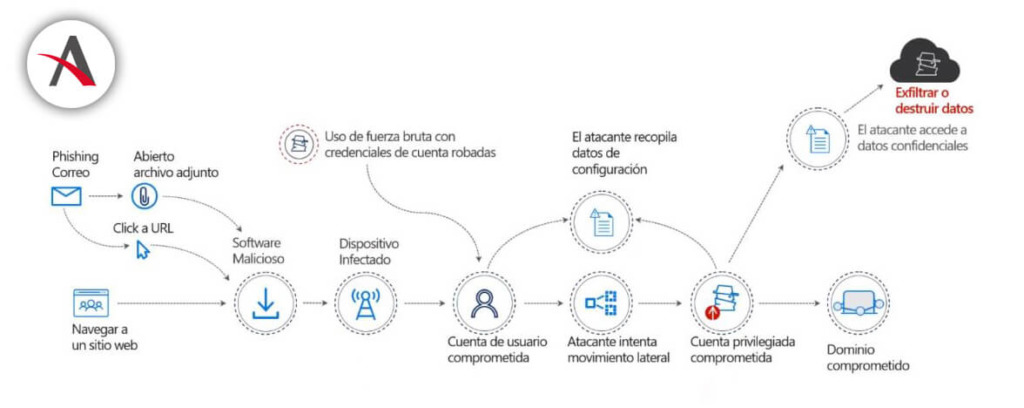

2. Fase de ataque

Lo que tienen en común todas las opciones es la ejecución de código malicioso. Consiste en que entran dentro de nuestra red y atacan nuestra seguridad. ¿Cómo?

- Phishing. Se trata de un correo malicioso que lo que tradicionalmente incluye es un archivo adjunto o una url.

- Navegación. Es habitual que los atacantes comprometan un sitio web y lo utilicen para comprometer a otros. Entre este tipo de ataque destaca el Waterhole.

- Router o servicios empresariales publicados en la red. La opción más tradicional es atacar aquello que nosotros tenemos expuesto en Internet.

- Fuerza fruta. Entrar por ejemplo con VPNs que no tengan doble factor de autenticación.

En este caso, nuestra organización tiene que poner todas las medidas posibles para que no entren, pero debemos asumir que van a entrar. Es lo que se conoce como la asumir la brecha.

3. Fase de movimiento lateral

Cuando hay un usuario comprometido, lo que ocurre es que ese código malicioso hace un “comand and control”. ¿Qué significa? Que el atacante recibe un aviso de que alguien ha picado y puede hacer cosas como si realmente estuviera en el PC del usuario comprometido.

El objetivo no es conseguir la información de este único usuario, sino que el atacante empieza a investigar y a moverse lateralmente. Por un lado, intenta atacar sistemas que no están parcheados o sistemas obsoletos. Por otro, utilizan técnicas de robo de credenciales (robo de usuarios y contraseñas).

Lo que buscan, fundamentalmente, son cuentas privilegiadas, es decir, cuentas de administradores porque son las que les van a dar acceso a todas las máquinas.

4. Fase de dominio comprometido

Una vez el atacante se ha hecho administrador lo que intenta es conseguir persistencia (que no le echen) y conseguir dinero o información. Una vez acceden a los datos pueden realizar dos acciones:

- Exfiltrar datos: consiste en robar, por ejemplo, los datos de las tarjetas de crédito de una empresa para venderlos en Internet, en la deep web.

- Destruir datos: una vez son administradores distribuyen un programa que cifra todos los ficheros. Es lo que se conoce como ransomware. A cambio de la clave de descifrado, el atacante te pide dinero. Ante esto, lo que las empresas deben de tener es un backup en la nube para que aún el atacante siendo administrador, no te pueda destruir datos.

Como conclusión, las empresas deben de evitar que los atacantes se muevan por su red y centrar sus esfuerzos en ello. Las organizaciones deben invertir en seguridad informática para evitar que los atacantes hagan ese movimiento lateral del que hemos hablado en este artículo. ¿Necesitas ayuda? ¡Rellena el formulario y nos pondremos en contacto contigo para explicarte qué puede ofrecerte Microsoft 365!